Victor Dalton • 27/09/2021

27/09/2021Olá amigos e amigas! Como foram de prova? Neste artigo irei corrigir os vários tipos de provas de Informática para o concurso Banco do Brasil, aplicado pela banca CESGRANRIO. Vejamos:

Correção em vídeo aqui:

Concurso Banco do Brasil: prova tipo A

41

O armazenamento de dados ou informações em sistemas computacionais é possível com a utilização de arquivos, que servem como importante suporte tecnológico para o atendimento das diversas demandas dos usuários.

Do ponto de vista técnico, esses arquivos podem ser considerados

(A) sequências de caracteres organizados em linhas e possivelmente em páginas, quando forem arquivos de vídeo.

(B) organizações físicas de pastas em um dispositivo de armazenamento volátil.

(C) imagens construídas utilizando os formatos jpeg, png ou bmp para identificá-los.

(D) abstrações feitas pelo sistema operacional das características lógicas das informações armazenadas.

(E) coleções nomeadas de informações relacionadas que são gravadas em memória secundária do computador.

Comentários: Arquivos são informações relacionadas logicamente e embaladas virtualmente, que ficam armazenados em dispositivos secundários, como um disco rígido.

Resposta certa, alternativa e)

42

A gravação de vídeos digitais gera, em boa parte das vezes, arquivos com tamanho aumentado, o que é um desafio para a sua transmissão ou armazenamento em disco. Para contornar esse problema, existem formas de compactação e descompactação de vídeos chamadas codecs. Um codec é baseado em um algoritmo que ex- plora algum tipo de redundância no conteúdo do arquivo como forma de reduzir seu tamanho com a menor perda possível. Existem diversos tipos de codecs, com caracte- rísticas variadas.

Um dos tipos de codec de vídeo é o

(A) UNICODE (B) MP3 (C) MPEG (D) BMP(E) JPEG

Comentários:

De todas as extensões apresentadas, a única que corresponde a um arquivo de vídeo é a alternativa c).

43

Existem soluções de hardware e software que buscam mi- nimizar as chances de um ataque a sistemas computacio- nais ser bem-sucedido. Dentre tais soluções de seguran- ça, há uma que monitora o tráfego de entrada e saída de rede, funcionando como um filtro de pacotes, permitindo ou não a sua liberação a partir de um conjunto de regras específicas.

Essa solução é o

(A) SQL injection (B) Firewall (C) Phishing (D) Antimalware (E) Dispositivo USB

Comentários: questão bem introdutória pedindo a definição de firewall. Resposta certa, alternativa b).

44

Um funcionário de um banco foi incumbido de acompanhar o perfil dos clientes de um determinado produto por meio da Análise de Dados, de forma a aprimorar as atividades de marketing relativas a esse produto. Para isso, ele utilizou a variável classe social desses clientes, coletada pelo banco, que tem os valores A, B, C, D e E, sem referência a valores contínuos.

Sabendo-se que essa é uma escala ordinal, qual é a medida de tendência central adequada para analisar essa variável?

(A) variância (B) mediana (C) quartis (D) média aritmética (E) média geométrica

Comentários: As medidas de tendência central são MÉDIA, MODA e MEDIANA. MODA não está entre as alternativas, e média não é razoável para variáveis qualitativas (como fazer a média entre A, B, C, D e E?) Logo, a única alternativa a ser marcada é mediana, alternativa b).

45

Devido à pandemia, muitos funcionários de um determinado banco precisaram trabalhar de casa. Percebendo que seria necessário um novo procedimento de acesso remoto que atendesse às necessidades de segurança, o setor de TI desse banco determinou o uso de um mecanismo seguro que conectasse, via internet pública, o computador do funcionário, em sua casa, com a rede privada da instituição financeira, bloqueando o acesso de terceiros ao trânsito de informações.

Para garantir a segurança dessa conexão, essa instituição deve adotar a tecnologia de rede conhecida como

(A) WPA2 (B) VPN (C) WEK (D) HTTP (E) PGP

Comentários: A questão tem a “cara” da VPN. É ela o mecanismo seguro para acessar uma rede privada estando em uma rede pública. Resposta certa, alternativa b).

46

As informações sobre um processo essencial de determinado banco nunca foram documentadas, porém são conhecidas implicitamente por seus muitos funcionários. Responsável por recuperar e documentar esse conhecimento, um funcionário protagonizou uma iniciativa para que os próprios funcionários criassem a documentação, instalando e gerenciando um site baseado na tecnologia Wiki na intranet desse banco.

Qual a principal característica dos Wikis?

(A) Gerenciar listas de discussão feitas por e-mail e guar- dar seu conteúdo.

(B) Transformar, rapidamente, documentos Word em páginas Web.

(C) Permitir que o leitor de uma página Web edite seu conteúdo.

(D) Gerar documentação em PDF automaticamente, faci- litando a criação de documentos distribuíveis.

(E) Manter um fórum de discussões estruturado em forma de árvore e orientado a assuntos.

Comentários: A Wikipédia é a Wiki mais famosa do mundo. Como tal, as Wikis possuem como características serem portais de edição colaborativa, ou seja, os próprios leitores podem modificar o seu conteúdo. Resposta certa, alternativa c).

47

O envio e o recebimento de mensagens de correio eletrônico são atividades corriqueiras, tanto nas organizações quanto no dia a dia da grande maioria da população brasileira. No entanto, há situações em que as mensagens en- viadas são devolvidas com um aviso de que não puderam ser entregues ao destinatário.

Um dos motivos que justificam a não entrega de uma mensagem de correio eletrônico ao destinatário é porque

(A) o destinatário estava utilizando muitos programas ativos na estação de trabalho no momento do recebimento da mensagem de correio eletrônico.

(B) o destinatário possui muitos endereços de correio eletrônico cadastrados no domínio internet.

(C) o destinatário não estava utilizando a sua estação de trabalho no momento do recebimento da mensagem de correio eletrônico.

(D) a estação de trabalho que o destinatário utiliza está desligada.

(E) a caixa postal de correio eletrônico do destinatário atingiu algum limite predeterminado de tamanho, como por exemplo, em bytes.

Comentários: Lembre-se que o correio eletrônico é uma ferramenta assíncrona, ou seja, não exige que o destinatário esteja engajado para que a mensagem chegue a ele. Isto posto, se uma mensagem não chega ao destinatário, ou temos algum problema no provedor de email (falha técnica, por exemplo), ou temos algum problema no destinatário (como nome errado ou caixa postal cheia, por exemplo). Por eliminação, a alternativa e) é o item a ser marcado.

48

A Segurança da Informação é uma preocupação permanente dos agentes comerciais, principalmente em relação a assuntos contratuais e financeiros e às facilidades advindas dos meios digitais.

Os recursos providos pelas áreas de TI das empresas, no que se refere à segurança da informação, incluem a irretratabilidade, que deve garantir a

(A) impossibilidade de o destinatário negar o recebimento de uma mensagem.

(B) possibilidade do acesso a qualquer mensagem quando necessário.

(C) impossibilidade de os conteúdos das mensagens serem lidos e compreendidos por pessoas não autorizadas.

(D) manutenção exata e completa do conteúdo das mensagens desde a origem até o destino.

(E) impossibilidade de negar a autoria de uma mensagem.

Comentários: A irretratabilidade, ou não repúdio, é a utilização de tecnologia que impede o autor de negar a autoria de uma mensagem. Resposta certa, alternativa e).

49

O serviço de buscas do Google é um dos mais usados em todo o mundo. Para as pesquisas, o mais comum é a pessoa informar livremente algumas palavras e verificar se o resultado atende às suas expectativas.

Como solicitar corretamente ao Google que seja pesquisada uma correspondência exata da frase “Prédio mais alto do Brasil”?

(A) exato (“Prédio mais alto do Brasil”)

(B) #Prédio #mais #alto #do #Brasil

(C) “Prédio mais alto do Brasil”

(D) /Prédio mais alto do Brasil/

(E) -Prédio -mais -alto -do -Brasil

Comentários: Questão fácil, não é mesmo? Até aspas tinha no enunciado! As aspas são o operador para uma busca exata. Resposta certa, alternativa c). (Banco do Brasil)

50

O agente comercial de uma empresa elaborou uma plani- lha no software Microsoft Excel para lançar os débitos de seus clientes. Ele a configurou para controlar automatica- mente as seguintes regras:

a)admitir, apenas, débitos entre R$ 40.000,00 e R$ 110.000,00; e

b)destacar, em cor diferente, os débitos entre R$ 90.000,00 e R$ 110.000,00.

Quais são os recursos do Microsoft Excel que o agente comercial deverá utilizar, respectivamente, para obter esse controle?

(A) Classificar e Filtrar; Validação de dados

(B) Verificação de erros; Teste de hipóteses

(C) Função de consolidação; Formatação condicional

(D) Validação de dados; Formatação condicional

(E) Formatação condicional; Gerenciador de cenários

Comentários: Questão fácil e muito bem vista em aula! Você sabe diferenciar “regras” de “perfumaria”? Afinal, Validação de Dados é coisa séria, pois define o que pode e o que não pode entrar dentro de uma célula (regra a), enquanto Formatação Condicional define regras estéticas para o conteúdo que entra dentro de uma célula, como uma mudança de cor (regra b). Resposta certa, alternativa d

51

Um funcionário de um determinado banco, ao ser designado para trabalhar no data center da instituição, identificou problemas de segurança. Por essa razão, formulou duas propostas de melhoria: instalar um controle de acesso biométrico nas portas do data center, que estavam sempre abertas, e exigir que as senhas do servidor principal, que nunca expiravam, fossem trocadas a cada 30 dias. (Banco do Brasil)

Pelo tipo de controle que implementam, as melhorias pro- postas pelo funcionário são classificadas, respectivamente, como

(A) tecnológica e processual (B) processual e física

(C) processual e tecnológica (D) física e processual

(E) física e tecnológica

Comentários: Se uma porta antes ficava aberta e agora possui um controle que impede acessos não autorizados, passamos a ter um controle físico. E se existe uma senha, e é estabelecido um procedimento para que a senha seja trocada a cada 30 dias, temos um controle processual. Resposta certa, alternativa d). (Banco do Brasil)

52

Muitos códigos maliciosos aproveitam-se de um recurso do Windows 10 que possibilita a execução de um progra- ma presente em um dispositivo de armazenamento USB imediatamente após a sua conexão ao computador.

Esse recurso, que pode ser desativado, é conhecido como

(A) configuração automática (B) reprodução automática (C) atualização automática (D) inicialização automática (E) execução automática

Comentários: Falo isso na aula de Windows, controle USB e ainda falei na revisão presencial de véspera. Antigamente, os computadores eram programados para permitir a reprodução automática de mídias removíveis, como CDs e pendrives. No entanto, com o surgimento dos vírus de AUTORUN, esse recurso foi desabilitado dos sistemas operacionais, por padrão. Resposta certa, alternativa b).

53

O Mozilla Firefox apresentou uma página de resultado de uma pesquisa na Web na qual o usuário deseja procurar uma palavra específica.

Para fazer isso, o usuário pode acessar a caixa de tex- to de procura na página, pressionando, em conjunto, as teclas

(A) Ctrl e F

(B) Ctrl e P

(C) Ctrl e S

(D) CtrleT

(E) Ctrl e N

Comentários: Comando fácil! CTRL+F busca conteúdo de texto dentro de uma página web. Resposta certa, alternativa a). (Banco do Brasil)

54

A segurança da informação deve fazer parte da postura dos colaboradores da empresa no dia a dia de trabalho. Com o objetivo de garantir a autoria dos seus documentos digitais, o colaborador deve executar o processo de assi- natura digital para cada documento criado.

A assinatura digital é criada pelo signatário do documento com o uso da sua chave

(A) certificada

(B) simétrica

(C) compartilhada

(D) pública

(E) privada

Comentários: A assinatura digital é a utilização da chave privada para assinar um documento, de modo que qualquer um com a chave pública consegue atestar a veracidade da assinatura. Resposta certa, alternativa e)

55

No código de práticas de segurança da informação, reco- menda-se que o acesso ao ambiente operacional (área de trabalho) do computador seja bloqueado quando o usuá- rio do sistema se ausentar do seu posto de trabalho. (Banco do Brasil)

O atalho do teclado no Windows 10 para fazer esse blo- queio requer o pressionamento combinado das teclas

(A) logotipo de Windows e L (B) Alt e F4

(C) logotipo do Windows e D (D) Ctrl e C

(E) Ctrl e Z

Comentários: Windows + L (Lock) é o comando de atalho para bloquear a área de trabalho. Resposta certa, alternativa a). (Banco do Brasil)

A verdade é que a prova A foi a mais fácil das três. Já as demais provas…

Concurso Banco do Brasil: prova tipo B

41

Uma opção de navegador web (browser) de internet disponível para instalação em diversas plataformas é o Mozilla Firefox, que apresenta um conjunto de funcionalidades, entre elas o seu histórico de navegação. Inclui(em)-se no histórico de navegação do Mozilla Firefox

(A) a Configuração de zoom

(B) o Certificado OCSP

(C) o Protocolo HTTPS

(D) os Cookies

(E) os Temas

Comentários: O firefox confunde o conceito de histórico de navegação com os dados de navegação. Um desses dados são os cookies. Resposta certa letra d).

42

O serviço de correio eletrônico é uma ferramenta essencial para o trabalho do dia a dia dos colaboradores de uma empresa.

Para garantir a segurança da comunicação do cliente de correio eletrônico com os servidores de correio eletrônico de entrada e de saída de mensagens, é importante configurar a utilização do padrão de segurança

(A) TLS

(B) SMTP

(C) IMAP

(D) POP3

(E) HTTP

Comentários: O padrão que reforça a segurança adicionando criptografia é o TLS. Resposta certa letra a).

43

Um usuário precisa utilizar o Explorador de Arquivos do Windows 10 para listar, pelo menos, os atributos de nome e data e hora de modificação dos arquivos e das subpastas, contidos em uma pasta. Para apresentar esses atributos, depois de selecionar a pasta desejada no Explorador de Arquivos, o usuário deve selecionar a opção de exibição

(A) ícones grandes

(B) ícones médios

(C) ícones pequenos

(D) detalhes

(E) lista

Comentários: O modo detalhes é o modo padrão de exibição do windows explorer e é eles que apresenta os atributos solicitados na questão. Resposta certa letra d).

44

O Microsoft Teams possui recursos que apoiam reuniões de times de trabalho em discussões, tais como o desenho

ou a readequação de procedimentos organizacionais. Uma opção disponível para reuniões é o lobby, que funciona como

(A) discador de chamadas pinnedGroup

(B) integrador de armazenamento com o OneDrive

(C) integrador de tarefas com o calendário

(D) notificador do feed de atividades

(E) uma sala de espera de reuniões

Comentários: O lobby é uma sala de espera de reuniões é onde os visitantes ficam quando o anfitrião ainda não está presente para iniciar a reunião. Resposta certa letra e).

45

Existem diferentes soluções tecnológicas baseadas em multimídia, que permitem a uma empresa difundir seus objetivos e valores, estabelecendo, assim, pontes com todos com quem interage. Podcasts representam uma dessas possíveis soluções.

Os podcasts são caracterizados por serem armazenados no formato de

(A) áudio, podendo ser baixados ou executados em serviços de reprodução de streaming.

(B) bibliotecas, disponibilizando serviços via API específico para aplicações relacionadas a gaming.

(C) imagens com alta qualidade, se estiverem armazenadas nos formatos de 24 ou 32 bits de cores.

(D) nuvem, sendo adequados para utilização em redes sociais, Enhancing UGC Video Sharing ou streaming.

(E) televisão, sendo transmitidos por streaming, mediante utilização do protocolo VoIP.

Comentários: O podcast é um canal de áudio que você pode streamar ou até baixar dependendo da plataforma. Resposta certa letra a).

46

Portais corporativos revelam-se uma interessante alternativa de comunicação com seu público-alvo. Esses portais permitem que a organização transmita, pela internet, sua mensagem diretamente para o meio externo com um conteúdo organizado. Ao ser desenvolvido, é importante que tal conteúdo seja testado nos principais navegadores de

rede. Um importante representante dessa categoria é o Mozilla Firefox, sendo a escolha dos temas uma das etapas importantes no projeto de um portal.

Qual é a função dos temas no Mozilla Firefox?

(A) Configurar a privacidade de informações que possam identificar o usuário em: normal, rigoroso ou personalizado.

(B) Mudar a aparência, como, por exemplo, o esquema de cores ou a imagem de fundo das barras de ferramentas.

(C) Organizar as abas abertas em uma única janela, definindo sua sequência de apresentação por um critério de ordenação.

(D) Permitir a edição do controlador de zoom da página apresentada, adequando-a às configurações de tela.

(E) Sincronizar itens favoritos entre os diversos dispositivos de um usuário, tais como senhas ou abas abertas.

Comentários: O tema serve apenas para mudara a aparência do navegador, como exemplo o modo claro ou escuro. Resposta certa letra b).

47

Em uma organização, o uso do Telegram pode otimizar a tarefa de gestão de equipes por meio de uma comunicação mais eficiente entre seus membros.

Nesse contexto, qual é a função dos links t.me?

(A) Acessar a API do Telegram.

(B) Adicionar os administradores de um grupo.

(C) Configurar o GRPDbot.

(D) Enviar mensagens a partir de um nome de usuário previamente configurado.

(E) Inicializar chats secretos.

Comentários: O t.me é para entrar em um canal de envio de mensagens a partir de um nome de usuário previamente configurado. Resposta certa letra d).

48

Dois funcionários de um determinado banco estão editando, simultaneamente, o mesmo arquivo de texto (documento tipo docx) utilizando o Microsoft Office 365 online.

Considerando esse cenário, o arquivo final conterá

(A) somente as modificações realizadas pelo funcionário de nível hierárquico mais alto.

(B) somente as modificações realizadas pelo funcionário que fechar o arquivo por último.

(C) somente as modificações realizadas pelo funcionário que fechar o arquivo primeiro.

(D) somente as modificações realizadas pelo funcionário que tiver aberto o arquivo primeiro.

(E) todas as modificações realizadas por ambos os funcionários.

Comentários: Quando terminar a edição será salva todas as modificações feitas por ambos os usuários. Resposta certa letra e).

49

Um banco decidiu realizar uma ação de marketing de um novo produto. Buscando apoiar essa ação, a área de TI decidiu estabelecer um mecanismo para identificar quais clientes estariam mais inclinados a adquirir esse produto.

Esse mecanismo partia de uma base histórica de clientes que receberam a oferta do produto, e tinha várias colunas com dados sobre os clientes e a oferta, além de uma coluna registrando se eles haviam efetuado ou não a compra do tal produto.

Para isso, decidiram ser mais adequado usar um processo de mineração de dados baseado na noção de

(A) agrupamento

(B) aprendizado não supervisionado

(C) classificação

(D) regressão linear

(E) suavização

Sugestão de recurso! Professor Arthur Mendonça

A referida questão trata do assunto de mineração de dados. Tal assunto não está presente de forma explícita no edital, então penso que cabe recurso pedindo a anulação do item.

Mineração de dados é um conjunto de técnicas que compreende conceitos de estatística, computação e matemática, com o objetivo de extrair padrões e relacionamentos ocultos em grandes conjuntos de dados estruturados e não estruturados.

A mineração de dados pode ser entendida como parte de um processo de análise de dados, bem como pode ser considerada parte de um sistema de suporte à decisão, então a banca deve ter encaixado o tópico no item 10 ou no item 11 da disciplina de Tecnologia da Informação do edital:

10. Visão geral sobre sistemas de suporte à decisão e inteligência de negócio. 11. Fundamentos sobre análise de dados.

Acontece que o item aqui discutido foge da visão geral de sistemas de suporte a decisão ou de fundamentos de análise de dados. A banca está, bem especificamente, perguntando qual das inúmeras técnicas da mineração de dados é a mais adequada para um determinado cenário de aplicação. Para respondê-la, o aluno teria que conhecer as características dessas tarefas e em que cenário cada uma delas pode ser utilizada.

As técnicas de mineração de dados são complexas, e os processos de mineração são conduzidos por profissionais especializados, geralmente cientistas ou engenheiros de dados. Não é razoável extrapolar dos tópicos supracitados do edital que o aluno domine conceitos específicos de tarefas de mineração de dados, até porque a mineração de dados é somente uma de um sem número de técnicas de análise de dados possíveis.

A banca optou por abordar fundamentos e visão geral sobre os tópicos de análise de dados e de sistemas de suporte à decisão, respectivamente, e por esse motivo não deveria ter abordado detalhes de técnicas ou sistemas específicos nesta prova.

Ainda, fica como sugestão citar várias provas passadas da CESGRANRIO que cobraram o tema e explicitaram o tópico de mineração de dados no edital. Isso aconteceu, por exemplo, nos seguintes certames:

- Transpetro – Analista de Sistemas Júnior – SAP (2018)

- Banco da Amazônia – Técnico Científico – Tecnologia da Informação (2018)

- Casa da Moeda – Analista – Análise de Negócios (2012)

Lembre-se: o recurso deverá ser escrito com suas próprias palavras. Recursos iguais serão sumariamente ignorados pela banca. Reescreva o conteúdo acima com suas palavras, pois o teor em vermelho é somente uma SUGESTÃO de recurso.

50

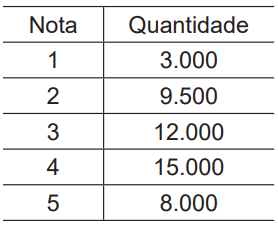

Designado para relatar a qualidade das atividades desenvolvidas em um determinado banco, um funcionário recebeu a seguinte Tabela, com a quantidade de notas relativas à avaliação dos correntistas sobre o atendimento no caixa, sendo 1 a pior nota, e 5, a melhor nota.

Qual é a moda das notas dessa avaliação?

(A) 2

(B) 3

(C) 3,33

(D) 4

(E) 5

Comentários: Essa é uma questão de estatística dentro da informática, que o examinador provavelmente entende que cobra dentro do assunto “Fundamentos de análise de dados”. Moda é o evento que mais se repete, ou seja, o de maior quantidade. Portanto, a nossa resposta é 4. Resposta certa letra d).

51

Apesar de os navegadores serem as ferramentas dominantes na internet, vários serviços possuem ferramentas próprias mais adequadas e, inclusive, mais otimizadas para protocolos específicos. Um desses protocolos foi desenvolvido para a transferência de arquivos, sendo usado a partir de programas como FileZilla.

Esse protocolo é conhecido como

(A) ftp

(B) imap

(C) pop3

(D) ssh

(E) telnet

Comentários: O protocolo para transferência de arquivo é o ftp. Resposta certa letra a).

52

Sabendo que o banco em que trabalha vai colocar centenas de ATMs em shoppings e postos de gasolina, um funcionário de TI propôs que cada ATM mandasse periodicamente um sinal de status, por meio do protocolo UDP.

Esse protocolo do conjunto TCP/IP é considerado como parte da camada

(A) de aplicações

(B) de transporte

(C) de rede

(D) de enlace de dados

(E) física

Sugestão de recurso: Professor Victor Dalton

Entendo que a referida questão extrapola o conteúdo programático do edital uma vez que não explicita que irá cobrar do candidato conhecimentos referentes a protocolos de redes, tampouco detalhes técnicos do modelo TCP/IP no edital.

O edital do referido concurso apresenta o seguinte tópico; 6 – Redes de computadores: Conceitos básicos, ferramentas, aplicativos e procedimentos de Internet e intranet.

Ao observar tal tópico no edital, é esperada a cobrança de conceitos introdutórios de redes. Afinal de contas, o conteúdo de redes de computadores é extremamente vasto e complexo. É uma boa prática da própria banca examinadora ser mais detalhista em seus editais quando tem a intenção de se aprofundar na cobrança de determinados assuntos, a exemplo do edital da Caixa Econômica Federal, da própria CESGRANRIO, datado de 09 de setembro de 2021, que, para redes de computadores, especifica a cobrança de protocolos e do modelo TCP IP, a saber:

https://www.cesgranrio.org.br/pdf/caixa0121/caixa0121_edital.pdf

Página 31 – Tecnologias de redes locais e de longa distância; Arquiteturas, protocolos e serviços de redes de comunicação; Arquitetura TCP/IP; Arquitetura cliente servidor; Conceitos de Internet e Intranet.

Observe que, ao comparar os editais, é possível inferir que questões de protocolos e TCP/IP serão cobradas no concurso da Caixa, mas não é esperado tal cobrança no concurso do Banco do Brasil, em virtude da ausência de tais itens.

Portanto, com base no acima exposto, solicita-se a ANULAÇÃO da referida questão.

Lembre-se: o recurso deverá ser escrito com suas próprias palavras. Recursos iguais serão sumariamente ignorados pela banca. Reescreva o conteúdo acima com suas palavras, pois o teor em vermelho é somente uma SUGESTÃO de recurso.

53

Foi solicitado a um funcionário de um determinado banco que realizasse uma pesquisa, exclusivamente com variáveis do tipo qualitativa, sobre a satisfação dos clientes com os serviços oferecidos pela instituição.

Para atender a essa demanda utilizando os meios adequados, sua escolha de escalas de mensuração deve estar limitada às escalas

(A) intervalares e razão

(B) nominais e intervalares

(C) nominais e ordinais

(D) ordinais e intervalares

(E) ordinais e razão

Comentários: Mais uma questão de estatística, variáveis qualitativas são aquelas que podem ser classificadas, por exemplo, como satisfeito, muito satisfeito, insatisfeito, ou seja, são variáveis que não serão realizadas operações matemáticas sobre elas. Quando falamos de escalas com esse tipo de variável estamos falando de nominais (nomes) e ordinais (ordem). Resposta certa letra c).

54

Os bancos investem em recursos de segurança para minimizar os riscos de fraude nas operações bancárias através de Internet Banking. Os usuários, porém, precisam estar atentos aos golpistas que procuram persuadir vítimas em potencial a acessar sites falsos e a fornecer informações sensíveis.

Esse ataque é conhecido como

(A) botnet

(B) injection

(C) spyware

(D) phishing

(E) ransomware

Comentários: O phishing é aquele ataque em que o usuário se passa por outra instituição, ou usuário, para tentar roubar dados sensíveis da instituição. Resposta certa letra d).

55

O Google Drive é uma ferramenta que permite o armazenamento de arquivos na nuvem. Suponha que um usuário A

tenha criado uma pasta no Google Drive para arquivos de um Projeto X qualquer.

Para compartilhar essa pasta do Projeto X no Google Drive com outros usuários, a partir de uma estação de trabalho, é necessário:

(A) solicitar o compartilhamento da pasta ao Google, por e-mail.

(B) dispor do número do telefone celular dos outros usuários, de modo a cadastrá-los para ter acesso à pasta.

(C) notificar os outros usuários que eles precisam estar usando o Google Drive no momento em que o usuário A

compartilhar a pasta.

(D) enviar aos outros usuários o endereço (link) da pasta.

(E) aguardar três dias após a criação da pasta para que ela possa ser compartilhada.

Comentários: Para compartilhar a pasta enviamos o link da pasta. Resposta certa letra d).

Concurso Banco do Brasil: prova tipo C

41

Uma boa imagem institucional deve ser não somente construída e mantida pela empresa, mas também divulgada. Desse modo, a organização transmite confiabilidade aos seus clientes, colaboradores e fornecedores, fortalecendo sua relação com a comunidade. Nesse contexto, o Twitter pode exercer um papel fundamental.

Uma funcionalidade oferecida pelo Twitter são as(os)

(A) listas, que permitem ao usuário selecionar os tweets que deseja prioritariamente visualizar.

(B) boletins informativos, que permitem a visualização de várias timelines em uma única interface simples.

(C) periscopes, que definem diretrizes e políticas gerais para uso pelas autoridades policiais do Twitter.

(D) moments, que viabilizam as conversas privadas particulares ou em grupo, via plataforma ou SMS.

(E) vozes do Twitter, que possibilitam ao usuário o compartilhamento de ideias transitórias.

Comentários: As listas do twitter servem para criar uma lista daqueles usuários que você quer prioritariamente visualizar. Resposta certa letra a).

42

A integração de dados de fontes distintas, cada qual com o seu formato, é uma importante atividade em processos de tomada de decisão.

Qual situação associa corretamente um tipo de arquivo à sua extensão?

(A) arquivo de imagem – extensão wav

(B) arquivo de texto – extensão rtf

(C) arquivo de marcação – extensão exe

(D) arquivo de lote – extensão xls

(E) arquivo de áudio – extensão jpg

Comentários: A extensão de arquivo de texto pode ser rtf que é uma extensão do wordpad que está incluso no Windows 10. Resposta certa letra b).

43

O Google Drive é um sistema de armazenamento de arquivos em nuvem que permite o acesso ao seu conteúdo a qualquer pessoa, bastando para isso possuir uma conta do Google e ter acesso à internet. Esse sistema é particularmente interessante para o fluxo de trabalho de uma organização, dado que seus colaboradores podem, por

exemplo, redigir e acessar textos e relatórios produzidos no Google Docs e direcionados ao atendimento dos seus

clientes.

Uma opção de configuração geral oferecida pelo Google Drive é a densidade, que

(A) controla o tamanho dos arquivos armazenados, gerenciando o espaço armazenado no Drive.

(B) permite adquirir mais espaço disponível no Google Drive, a partir da assinatura do serviço Google One.

(C) importa a quantidade de arquivos externos ao Google Drive que podem ser carregados no sistema.

(D) converte arquivos externos enviados para o formato adotado pelo editor de documentos do Google.

(E) aumenta ou reduz a quantidade de informação apresentada na tela do computador.

Comentários: A densidade é uma configuração para se ver a quantidade de informações na tela do computador, quanto mais denso maior a quantidade de informação. Resposta certa letra e).

44

Navegadores da internet potencializam consideravelmente a comunicação de uma organização com os meios externo (clientes e fornecedores) e interno (colaboradores). A comunicação direta com esses atores viabiliza a identificação de percalços ou de oportunidades de forma mais eficiente.

O Microsoft Edge, um exemplar dessa categoria de software, possui o modo InPrivate, que

(A) permite a configuração prévia de sites liberados para navegação, além do ajuste do serviço BingSafeSearch para o modo rigoroso.

(B) remove os elementos de navegação acessados de uma sessão, tais como histórico de navegação, cookies ou dados de formulário.

(C) provê acesso, mediante assinatura, a um provedor de notícias de alta qualidade, produzido pelos mais importantes editores premium.

(D) possibilita a leitura de arquivos PDF que possuem arquitetura de formulários XFA, segundo a política de informações da Microsoft (MIP).

(E) controla a utilização dos dispositivos móveis de sua organização conforme o pacote EMS (Enterprise Mobility + Security).

Comentários: O inprivate é o modo que remove os elementos de navegação de uma sessão, é o famoso modo privado ou anônimo. Resposta certa letra b).

45

Estações de trabalho que utilizam o sistema operacional Windows 7, 8.1 ou 10 instalado contam com o Windows Media Player.

Esse programa é capaz de reproduzir

(A) arquivos de vídeo e DVDs, mas não é capaz de reproduzir arquivos de áudio.

(B) arquivos de áudio e de vídeo, mas não é capaz de gravar CDs de áudio.

(C) arquivos de áudio e de vídeo, mas não é capaz de gravar DVDs de vídeo.

(D) CDs e DVDs, mas não é capaz de reproduzir arquivos de áudio e de vídeo.

(E) arquivos de áudio e CDs, mas não é capaz de reproduzir arquivos de vídeo.

Comentários: O media player só consegue gravar DVD de dados, ele não tem a capacidade de gravar DVDs de vídeo. Resposta certa letra c).

46

Após a coleta de dados em um determinado contexto (variáveis A, B, C, … X), uma das formas mais simples e iniciais de análise é a geração e a avaliação de um histograma para uma variável selecionada (ex: X), como por exemplo, em um estudo climático, em que os dados coletados poderiam incluir a temperatura máxima observada em toda a Terra ao longo de dez anos.

Nesse caso, o histograma adequado é um gráfico em que são apresentadas as

(A) somas das médias dos quadrados de cada valor de uma variável X

(B) frequências de uma variável X em intervalos de valores

(C) médias históricas da variável X nos últimos sete dias

(D) variações de uma variável X ao longo do tempo

(E) últimas dez médias móveis da variável X

Comentários: O histograma é um gráfico que apresenta a frequência de uma variável X em intervalos de valores. Resposta certa letra b).

47

Um colaborador da empresa utilizou o Word do Microsoft Office 365 para produzir um documento. Depois que o documento foi salvo, o usuário pressionou o botão Compartilhar para acessar a janela Enviar link. Nessa janela, selecionou a opção Especificar pessoas, marcou a opção Permitir edição, desativou a opção Abrir somente em modo de revisão e pressionou o botão Aplicar. De volta à janela Enviar link, forneceu os endereços de e-mail das pessoas que deveriam receber o link de compartilhamento do documento e pressionou o botão Enviar. Em seguida, uma janela com a mensagem de confirmação de envio foi apresentada.

Depois de abrir o documento novamente no Word do Microsoft Office 365, o usuário poderá saber quem fez alterações recentes no seu documento se clicar em

(A) Acompanhar alterações

(B) Novidades

(C) Ficar em dia

(D) Acompanhar revisões

(E) Acompanhar edição

Comentários: Para saber as alterações no documento se clica em ficar em dia que o office online mostrará quem fez as devidas modificações no arquivo. Resposta certa letra c).

48

O trabalho em coautoria no Microsoft Office 365 permite que vários colaboradores atuem em conjunto. Ao longo do

tempo de colaboração dos coautores, várias versões do documento serão produzidas e armazenadas automaticamente pelas ferramentas do Word e do Excel do Microsoft Office 365.

Para ter acesso a todas as versões de um documento ou de uma planilha, um dos coautores pode selecionar os

seguintes itens: o menu

(A) Arquivo, a opção Informações e a opção Histórico de Versões.

(B) Revisão, a opção Recuperação e a opção Mostrar Versões.

(C) Revisão, a opção Compartilhamento e a opção Histórico de Versões.

(D) Arquivo, a opção Recuperação e a opção Mostrar Versões.

(E) Arquivo, a opção Compartilhamento e a opção Histórico de Versões.

Comentários: Para ter acesso a todas versões de um documento ou uma planilha do Office 365, nós temos que entrar na guia arquivo e então na opção de informações e posteriormente na opção de histórico de versões. Resposta certa letra a).

49

Os sistemas interativos que provêm inteligência de negócio, BI ou business intelligence, em uma organização, são

utilizados por seus gestores para

(A) correção de dados diretamente em sistemas transacionais.

(B) coordenação da execução de transações distribuídas.

(C) encadeamento das atividades de um processo de trabalho da organização.

(D) configuração do controle de acesso aos dados de cada transação da organização.

(E) exploração de dados sumarizados para compreensão e inspiração na solução de problemas.

Comentários: O business intelligence é uma ferramenta utilizada pelos gestores para facilitar a solução de problemas de uma instituição, logo a compreensão dos dados é de suma importância. Resposta certa letra e).

50

A área de atendimento ao cliente de um determinado banco precisava treinar todos os atendentes e gerentes em

um novo software de apoio à negociação de empréstimos. Buscando os meios adequados para atender a essa demanda, o responsável pela área de Educação a Distância decidiu que o curso seria multimídia, com textos e aulas

gravadas, garantindo assim que os alunos pudessem realizá-lo no momento em que quisessem, cada um em seu horário.

Isso caracteriza o curso proposto como um curso de treinamento on-line

(A) concomitante

(B) tempestivo

(C) tautócrono

(D) síncrono

(E) assíncrono

Comentários: Como cada aluno vai assistir a aula em um momento específico e não na mesma hora, teremos um curso assíncrono já que a interação aluno e professor não acontecerá no exato momento da aula. Resposta certa letra e).

51

O LinkedIn é uma plataforma que viabiliza o estabelecimento de redes sociais direcionadas ao contexto profissional. Estimular os colaboradores da organização a cadastrarem e manterem suas informações atualizadas neste ambiente pode ser uma interessante estratégia de visibilizar confiabilidade institucional. Em uma das possíveis formas de divulgação deste ambiente, podem-se cadastrar informações referentes à experiência profissional (Experience), formação acadêmica (Education) e um campo livre para autodescrição (About).

Para acessar esse cadastro, utiliza-se a opção

(A) Minha rede (My Network)

(B) Vagas (Jobs)

(C) Perfil (Profile)

(D) Notificações (Notifications)

(E) Mensagens (Messaging)

Comentários: Para cadastrar as informações a seu respeito é necessário utilizar a opção de Perfil (Profile) é nela que colocamos as nossas experiências de trabalho anteriores e de nossos estudos. Resposta certa letra c).

52

O Microsoft Teams é um software que facilita a gestão de equipes, com o propósito de integrar funcionalidades que

dão suporte ao trabalho dos membros dessas equipes em um único ambiente.

Quanto às equipes do Microsoft Teams e seus membros, observa-se que

(A) as equipes do tipo Classe permitem que seus membros trabalhem em metas integradas ou desenvolvimento profissional.

(B) o membro de uma equipe pode ter três funções na mesma equipe: proprietário, membro ou moderador de equipe.

(C) as pessoas externas à organização podem ser membros de uma equipe na categoria convidado.

(D) os membros de uma equipe conseguem alterar o nome ou a descrição da mesma.

(E) a configuração da apresentação automática de canais de equipes é feita na opção de gerenciamento de marcas.

Comentários: Aquelas pessoas externas à organização que desejam entrar em uma equipe da organização podem ingressar através da categoria de convidados. Resposta certa letra c).

53

Ao chegar para seu primeiro dia de emprego no banco, um novo gerente de TI percebeu que era demandado muito esforço no setor para controle do número IP de cada computador, o que causava, também, alguns erros por

uso múltiplo do mesmo IP nas redes.

Percebendo uma oportunidade de melhoria, o novo gerente decidiu que os computadores passariam a obter automaticamente um número IP, por meio do protocolo

(A) DNS

(B) SMTP

(C) IMAP

(D) HTTP

(E) DHCP

Comentários: Para obter o ip automaticamente utilizamos o DHCP que é um protocolo que oferece configurações dinâmicas de terminais, com concessão de endereço IP´de host. Resposta certa letra e).

Entendo que a referida questão extrapola o conteúdo programático do edital uma vez que não explicita que irá cobrar do candidato conhecimentos referentes a protocolos de redes no edital.É uma prática da banca examinadora explicitar tal assunto quando pretende cobra-lo.

O edital do referido concurso apresenta o seguinte tópico; 6 – Redes de computadores: Conceitos básicos, ferramentas, aplicativos e procedimentos de Internet e intranet.

Ao observar tal tópico no edital, é esperada a cobrança de conceitos introdutórios de redes. Afinal de contas, o conteúdo de redes de computadores é extremamente vasto e complexo. É uma boa prática da própria banca examinadora ser mais detalhista em seus editais quando tem a intenção de se aprofundar na cobrança de determinados assuntos, a exemplo do edital da Caixa Econômica Federal, da própria CESGRANRIO, datado de 09 de setembro de 2021, que, para redes de computadores, especifica a cobrança de protocolos, a saber:

https://www.cesgranrio.org.br/pdf/caixa0121/caixa0121_edital.pdf

Página 31 – Tecnologias de redes locais e de longa distância; Arquiteturas, protocolos e serviços de redes de comunicação; Arquitetura TCP/IP; Arquitetura cliente servidor; Conceitos de Internet e Intranet.

Observe que, ao comparar os editais, é possível inferir que questões de protocolos serão cobradas no concurso da Caixa, mas não é esperado tal cobrança no concurso do Banco do Brasil, em virtude da ausência de tais itens.

Portanto, com base no acima exposto, solicita-se a ANULAÇÃO da referida questão.

Lembre-se: o recurso deverá ser escrito com suas próprias palavras. Recursos iguais serão sumariamente ignorados pela banca. Reescreva o conteúdo acima com suas palavras, pois o teor em vermelho é somente uma SUGESTÃO de recurso.

54

Responsável por entender o comportamento dos produtos oferecidos por determinado banco onde trabalhava, e preocupado com a quantidade enorme de dados disponíveis para a análise, um funcionário decidiu extrair um subconjunto desses dados.

Esse subconjunto é conhecido como

(A) censo

(B) variável

(C) população

(D) parâmetro

(E) amostra

Comentários: A amostra é o subconjunto utilizado para entendermos uma quantidade enorme de dados com uma quantidade pequena de dados, sendo bem escolhida podemos ter uma análise boa dos nossos dados. Resposta certa letra e).

55

Ao visitar uma agência, um funcionário de TI de um banco percebeu, durante sua conversa com um bancário, que a

cada 15 minutos, um alarme tocava no celular do empregado, e que, nesse momento, ele executava um programa no computador servidor do banco, que rodava o Linux SUSE. Descobriu, depois, que o mesmo se repetia em todas as agências. Percebendo isso como um sinal de que havia uma demanda interna de executar esse programa de tempos em tempos, o funcionário de TI resolveu mudar o processo, fazendo esse programa ser executado automaticamente de forma periódica.

Para alcançar esse objetivo, esse funcionário utilizou a funcionalidade do comando

(A) curl

(B) touch

(C) timedatectl

(D) jobs

(E) cron

Sugestão de recurso: Professor Victor Dalton

O edital do referido concurso traz a seguinte previsão de conteúdo programático:

1 – Noções de sistemas operacionais – Windows 10 (32-64 bits) e ambiente Linux (SUSE SLES 15 SP2)

Ao cobrar somente “noções” de ambiente Linux, é esperado em prova questões que exijam conhecimentos básicos sobre o sistema operacional em questão, voltado a usuários iniciantes da plataforma, como o conhecimento acerca da estrutura de diretórios, programas básicos do sistema, dentre outros.

No entanto, a cobrança do comando CRON parece extrapolar o esperado no edital, uma vez que o comando cron vai muito além da simples realização de tarefas no sistema operacional. De fato, o comando CRON tem foco na AUTOMATIZAÇÃO DE TAREFAS. Se realizar tarefas é característica do usuário iniciante, automatizar tarefas é um procedimento de usuários avançados, o que não é compatível com a cobrança de “Noções de Sistema Operacional”, conforme o edital.

Vejamos como exemplo um outro edital da própria banca CESGRANRIO, para a Caixa Econômica Federal, publicado em 09 de setembro de 2021, disponível em https://www.cesgranrio.org.br/pdf/caixa0121/caixa0121_edital.pdf

Página 31 – 2 – Sistemas Operacionais: Funções e estrutura de um sistema operacional; Processos: conceitos básicos, comunicação, sincronização e escalonamento; Gerência de memória: partições fixas e variáveis, realocação, memória virtual, swapping, sistemas de arquivos; Windows 10 (32-64 bits) e ambiente Linux (SUSE SLES 15 SP2).

Veja que, no edital supracitado, é razoável esperar uma questão que cobre o comando CRON, ao passo que em “noções de sistemas operacionais (SUSE)” o comando, voltado para usuários avançados, extrapola o conteúdo programático.

Diante do exposto, solicita-se a anulação da questão.

Lembre-se: o recurso deverá ser escrito com suas próprias palavras. Recursos iguais serão sumariamente ignorados pela banca. Reescreva o conteúdo acima com suas palavras, pois o teor em vermelho é somente uma SUGESTÃO de recurso.

Veja mais recursos para o BB aqui!

…..

Quer ficar por dentro de todas as novidades sobre editais de concurso público? O Direção Concursos preparou um grupo no Telegram com as principais notícias. Clique aqui e participe.

Resumo

- concurso Banco do Brasil

- situação: provas aplicadas

- banca: Cesgranrio

- vagas: 4.480 (imediatas e CR)

- inscrições: 24/6 a 7/8

- taxa: R$ 38

- provas: 26/9

- edital neste link

Estude para qualquer concurso!

Uma condição especial nas nossas assinaturas está disponível para você que quer aproveitar o melhor momento na história dos Concursos Públicos.

Fizemos valores acessíveis para todos os bolsos!!!

Aqui está um pouco do que te espera:

- Sistema de Questões: Acelere o seu progresso e tenha um treino focado nas suas reais necessidades.

- Professores Experientes: Não é só sobre ensinar, é sobre mostrar o caminho da aprovação. Nossos professores concursados já viveram tudo que você está vivendo e vão te guiar.

- Aulas em vídeo e PDF para mais de 220 concursos (inclusive o Concurso Nacional Unificado) e muito mais!

Não deixe para depois, muitos editais com salários generosos previstos serão publicados a qualquer momento.

Quanto antes você garantir os melhores recursos para conquistar a aprovação, melhor!

Saiba Mais

Victor Dalton

Professor de Informática, Tecnologia da Informação e Regimento Interno da Câmara dos Deputados. Foi Analista de Planejamento e Orçamento do MPOG, Analista do Banco Central do Brasil e Analista Legislativo da Câmara dos Deputados. Formado em Engenharia da Computação pelo IME. Possui certificações ITIL Foundation e Cobit Foundation.

Ver publicaçõesTenha acesso completo a todo o conteúdo do Direção Concursos

Acesse todas as aulas e cursos do site em um único lugar.

Artigos Relacionados

Concurso Banco do Brasil: recurso para conhecimentos bancários

Beto Fernandes • 28 de setembro de 2021

Olá, concurseiro (a)! Mais uma sugestão de recurso para a prova objetiva do concurso Banco do Brasil, mas dessa vez a sugestão de recurso é para uma das questões de conhecimentos bancários. A correção completa e comentada você pode conferir no vídeo abaixo: Conhecimentos Bancários – Questão “Foward” Guidance Solicito a anulação da referida questão […]

Concurso Banco do Brasil: sugestão de recurso – Atualidades do Mercado Financeiro

Beto Fernandes • 28 de setembro de 2021

Olá, concurseiro (a)! Passou o sufoco da prova objetiva do concurso Banco do Brasil? Bom, pelo menos a correção completa e comentada você pode conferir no vídeo abaixo: Mas e a sugestão de recurso? Temos também! Por enquanto elaborei para as questões de atualidades do mercado financeiro da prova tipo A, mas já estou analisando […]

Concurso Banco do Brasil: gabarito Matemática

Arthur Lima • 28 de setembro de 2021

Olá, concurseiro (a)! Você foi um dos candidatos que fez prova objetiva do concurso Banco do Brasil? Neste artigo você terá a correção comentada para Matemática e Matemática Financeira. Atenção: a correção será feita por caderno de prova (tipo A, tipo B e tipo C). Veja a correção para todos os cadernos no vídeo abaixo: […]

Receba nossas novidades!

Fique por dentro dos novos editais e de todas as principais notícias do mundo dos concursos.

Utilizamos cookies para proporcionar aos nossos usuários a melhor experiência no nosso site. Você pode entender melhor sobre a utilização de cookies pelo Direção Concursos e como desativá-los em saiba mais.