Olá! Aqui você encontra a correção da prova da Polícia Civil do Distrato Federal (concurso PCDF) de Informática, aplicado pela banca CEBRASPE CESPE em 22 de agosto de 2021.

Gabarito da prova de AGENTE do concurso PCDF

ASSISTA A CORREÇÃO DAS PROVAS NO LINK ABAIXO

_____________________________________________________________________________

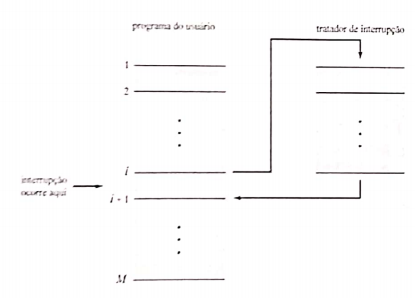

Tendo a figura precedente como referência inicial, julgue os itens a seguir.

Caso o programa do usuário fosse compatível somente com o Linux, seria impossível executá-lo em um sistema operacional Windows 10 utilizando-se o Hyper-V da Microsoft, visto que este não suporta máquinas virtuais Linux.

Item errado. O Hyper-V suporta os principais sistemas operacionais do mercado, ou seja, suporta o Linux.

Diferentemente do que ocorria nas primeiras arquiteturas computacionais, em que as interrupções eram utilizadas para melhorar a eficiência do processamento, os computadores e os sistemas operacionais contemporâneos não utilizam mais o tratador de interrupção, pois, além de os dispositivos de E/S serem mais velozes e acompanharem os ciclos de instruções do processador sem desperdício de tempo, há também a execução em multithread.

Item errado. A interrupção serve para proteger o próprio equipamento de hardware. Desconheço alguma novidade no âmbito dos sistemas operacionais que dispense o tratamento de interrupção. A banca está dizendo que o aplicativo tem acesso direto ao hardware.

_____________________________________________________________________________

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se VPN (virtual private network) da internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet Pública.

Considerando o diagrama e a situação hipotética apresentados, julgue os itens subsecutivos.

Caso o acesso fosse realizado por meio da VPN para o SaaS, por exemplo, para um webmail, os emails estariam imunes a vírus, pois, em um tunelamento criptográfico, o tráfego é, necessariamente e continuadamente, analisado por antivírus.

Item errado. Por estar usando um tunelamento criptográfico você não está imune a vírus.

A solução descreve corretamente o uso da VPN como meio de prover segurança no tráfego, mas torna-se inviável nessa situação, pois uma VPN não pode ser utilizada para acesso a serviço do tipo PaaS como descrito.

Item errado. A sentença está errada você pode utilizar qualquer serviço pela nuvem utilizando o VPN.

_____________________________________________________________________________

Julgue o próximo item, relativo a aplicativos e procedimentos associados à Internet.

Caso se deseje pesquisar, no Google, exatamente a frase “operação apate” (entre aspas), restrigindo-se a pesquisa ao sítio da PCDF, em <http://www.pcdf.df.gov.br>, mas excluindo-se as páginas que contenham a palavra “drogas” (sem aspas), a pesquisa deverá ser feita conforme apresentado a seguir.

“operação apate” -drogas site:pcdf.df.gov.br

Item correto. Não é necessário colocar o “www” e o “https”.

_____________________________________________________________________________

Com relação a sistemas operacionais e planilhas, julgue os itens a seguir.

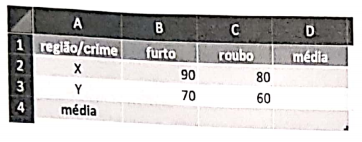

A planilha a seguir apresenta o total de crimes cometidos nas regiões X e Y

Caso deseje, com base nesses dados, obter a média de todos os crimes, independentemente da região onde eles foram cometidos, e inseri-la na célula D4, o usuário deverá utilizar a seguinte fórmula.

=MÉDIA(B2:C3)

Item correto. Função elementar do excel feita de forma correta.

No sistema operacional Android, os aplicativos não podem interagir entre si e têm acesso limitado ao sistema operacional, ou seja, o aplicativo X que tentar fazer algo malicioso, como ler os dados do aplicativo Y, será impedido de fazê-lo. Com exceção de uma pequena quantidade de código do sistema operacional Android, todo o código acima do kernel do Linux é restrito a application sandbox.

POLÊMICA! Gabarito inicial correto. Vamos fazer o recurso?

“A assertiva afirma que os aplicativos não podem interagir entre si. Entretanto, segundo o próprio Google em https://developer.android.com/guide/components/fundamentals?hl=pt-br, sempre existe uma maneira de um aplicativo compartilhar dados com outros aplicativos e acessar serviços do sistema:

- É possível fazer com que dois aplicativos compartilhem o mesmo código de usuário do Linux, caso em que eles são capazes de acessar os arquivos um do outro. Para preservar os recursos do sistema, os aplicativos com o mesmo código de usuário também podem ser combinados para serem executados no mesmo processo Linux e compartilharem a mesma VM. Também é preciso atribuir o mesmo certificado aos aplicativos.

- Um aplicativo pode solicitar permissão de acesso a dados do dispositivo, como contatos do usuário, mensagens SMS, armazenamento montável (cartão SD), câmera, Bluetooth etc. O usuário precisa conceder essas permissões de forma explícita.

Diante do exposto, solicita-se a INVERSÃO do gabarito.”

_____________________________________________________________________________

Com relação a mineração de dados, aprendizado de máquina e aplicações Python, julgue os itens a seguir

Uma das aplicações de Python é o aprendizado de máquina, que pode ser exemplificado por um programa de computador que aprende com a experiência de detectar imagens de armas e de explosivos em vídeos, tendo seu desempenho medido e melhorado por meio dos erros e de acertos decorrentes da experiência de detecção.

Item correto. O Python pode ser capaz de desenvolver software que tem capacidade de aprendizado de máquina.

A detecção de novos tipos de fraudes é uma das aplicações comuns da técnica de modelagem descritiva da mineração de dados, a qual viabiliza o mapeamento rápido e preciso de novos tipos de golpes por meio de modelos de classificação de padrões predefinidos de fraudes.

Item errado. Como o foco é encontrar novos golpes (golpes futuros), a modelagem PREDITIVA é a mais adequada.

_____________________________________________________________________________

Considerando que a documentação de referência é imprescindível para garantir a usabilidade de uma API, julgue o próximo item.

A documentação de uma biblioteca de funções de uma API construída em linguagem procedural deve incluir uma descrição das estruturas de dados das quais depende; uma descrição das propriedades de cada uma das funções; e eventuais restrições de acessibilidade e visibilidade.

Gabarito inicial CORRETO. Vamos recorrer?

No site https://www.take.net/blog/tecnologia/documentar-api/, encontramos a seguinte informação:

A API documentation deve ser bem completa e seu foco principal deve ser nos recursos e endpoints disponíveis.

A seguir, um passo a passo do que não pode faltar ao documentar API. Enumere-os e forneça informações como:

- Descrição da funcionalidade provida

- Parâmetros de entrada

- Formato da resposta

- Requerimento ou não de autenticação

- Limitação de uso

- Descrição dos possíveis retornos, tanto em caso de sucesso quanto os possíveis valores de erro — especifique, além dos códigos de erro, uma descrição que deixe claro o motivo pelo qual a requisição não pode ser atendida.

No entanto, quando a assertiva afirma que a documentação deve incluir “descrição das estruturas de dados das quais depende”, é possível interpretar que deve-se expor detalhes de implementação da API que vão além das boas práticas descritas acima, como detalhes de bancos de dados e estruturas de armazenamento dos dados. Tais elementos, de fato, NÃO devem ser descritos na documentação da API, uma vez que não é necessário saber em detalhes COMO o método funciona (sua lógica interna), mas sim como interagir com o método.

Em virtude do exposto, sugiro a INVERSÃO de gabarito, de CERTO para ERRADO.

_____________________________________________________________________________

A respeito de metadados de arquivos, julgue o item subsecutivo.

Embora metadados de arquivos de imagens produzidas por câmeras digitais possam ser lidos e extraídos por ferramentas especializadas, eles não podem ser editados.

CONTROVÉRSIA: Gabarito preliminar ERRADO.

Minha opinião: ALGUNS metadados das câmeras digitais são feitos para não serem editados para se ter integridade do arquivo de imagem. Um formato bastante comum para tal é o EXIF (Exchangeable Image File Format). Um dos objetivos deste formato é justamente PRESERVAR algumas informações associadas. Afinal, se uma foto é tirada em uma máquina Samsung, seria inadequado que FACILMENTE nós modificássemos e colocássemos lá que a foto foi tirada em um iPhone.

Nesse sentido SIM, metadados de arquivos produzidos por câmeras digitais não PODERIAM ser editados.

Contudo, TODO ARQUIVO é passível de edição, o que é uma obviedade no universo da informática. E, de fato, é possível a edição, a título de má-fé, para burlar os metadados gerados na origem da fotografia. Na verdade, é até desejável que você, futuro policial, tenha ciência disto, pois é necessário analisar os metadados de fotos para evitar ser enganado por um criminoso digital.

E aí? Veja que o problema não é entender o conteúdo, é interpretação de texto. Na minha opinião, a questão seria muito mais óbvia se o fim da sentença fosse “não há a possibilidade de edição destes metadados”. Aí sim a sentença obviamente seria errada. No entanto, como o fim é “eles não podem ser editados”, bem, não deveriam ser editados, pois editar tais metadados é fraudar estas informações. A bem da verdade, alguns especialistas até apagam os metadados para proteger a origem da imagem produzida, a exemplo do fotógrafo que quer esconder o seu segredo para tirar e/ou editar fotos.

Você acha que cabe recurso? Bem, o meu ponto de vista está aí em cima. Não vou formular o recurso diretamente neste item, prefiro que você entenda a minha argumentação e redija o recurso, se fizer sentido pra você.

_____________________________________________________________________________

Sobre a teoria da informação, julgue os itens que se seguem.

Embora não haja conceitos únicos para dados e informação, é possível afirmar que os dados são matéria-prima para a informação.

Item correto. Informações são dados contextualizados.

A eficiência na representação de dados relaciona-se à codificação de fonte, cujo objetivo é remover redundâncias no conteúdo da informação e, com isso, reduzir o tamanho da mensagem.

Item correto. A codificação de fonte é deixar a informação no menor tamanho possível para transmitir a informação, evitando redundâncias.

_____________________________________________________________________________

Acerca de banco de dados relacionais, julgue o item subsequente.

De acordo com a primeira forma normal do modelo relacional, atributos compostos por vários valores são representados diretamente em uma tupla em suas relações nas tabelas do banco de dados.

Item errado. A primeira forma normal é aquela que não permite atributos multivalorados.

Concorda comigo? Comente lá no @profvictordalton